07 Sep Kritische Infrastruktur im Visier von Hackern

Last Updated on 2017-09-07

Der Schutz vor Angriffen aus dem Netz ist eine enorme Herausforderung für Wirtschaft, Politik und Gesellschaft. Der Entwicklung einer europäischen IT-Sicherheitsindustrie könnte sie Auftrieb verleihen.

Im Zuge einer bemerkenswerten Recherche haben Journalisten der Internetplattform golem.de 2016 weltweit hundert Steuerungssysteme aufgespürt, die kaum oder nicht geschützt über das Internet erreichbar waren. Darunter befanden sich Kraftwerke in Deutschland und Österreich, Wasserwerke, Gebäudeautomatisierungssysteme und Industriesteuerungsanlagen. Im Fall dreier deutscher Wasserwerke hätten Werte in der Systemüberwachung geändert und in einem Fall auch die Kontrolle über die Pumpen übernommen werden können – mit enormen Schäden bis hin zur physischen Zerstörung von Maschinen und Anlagen. So geschehen 2014 in einem deutschen Stahlwerk, wo sich Angreifer Zugriff zur Steuerungssoftware eines Hochofens verschafften.

Lebensader kritische Infrastruktur

„Und jetzt stellen Sie sich vor, Terroristen gelänge es, sich zum Beispiel in die IT der Flugsicherung zu hacken, um sie so zu manipulieren, dass sie tatsächlich ein Flugzeug zum Absturz bringen“, skizziert Oberst Walter Unger, Chef der Cyber Defence im Abwehramt des österreichischen Bundesheers, ein Worst-Case-Szenario. Zugegeben: Einen derart verheerenden Cyber-Angriff gab es bisher zwar noch nicht. Allerdings verdeutlicht dieses nicht unrealistische Gedankenspiel doch sehr plausibel, welche potenziell desaströsen Konsequenzen eine Attacke aus dem Netz auf die Computersysteme einer lebenswichtigen Einrichtung haben könnte.

„Stellen Sie sich vor, Terroristen gelänge es, sich in die IT der Flugsicherung zu hacken, um tatsächlich ein Flugzeug zum Absturz zu bringen.” [Oberst Walter Unger]

Dem Schutz kritischer Infrastruktur gegen Angriffe aus dem Internet kommt im Zeitalter der Vernetzung und Digitalisierung daher oberste Priorität zu. Als kritische Infrastrukturen definiert die „Österreichische Strategie für Cyber Sicherheit“ (ÖSCS) der Bundesregierung „jene Infrastrukturen oder Teile davon, die eine wesentliche Bedeutung für die Aufrechterhaltung wichtiger gesellschaftlicher Funktionen haben“. Dazu zählen etwa Energieversorger, Banken und Finanzdienstleister, Telekomunternehmen, Krankenhäuser, Verkehrsbetriebe oder staatliche Institutionen wie Polizei, Militär oder Ministerien.

Vernetzte Steuerungsanlagen als Sicherheitsrisiko

„Der Trend zu Automatisierung und Vereinfachung ruft natürlich Hacker auf den Plan. Wir fühlen uns aus der Erfahrung der letzten 20 Jahre zu sicher, aber wir werden angreifbarer, je weiter die Digitalisierung voranschreitet“, konstatiert Helmut Leopold, Head of Center for Digital Safety & Security am Austrian Institute of Technology (AIT).

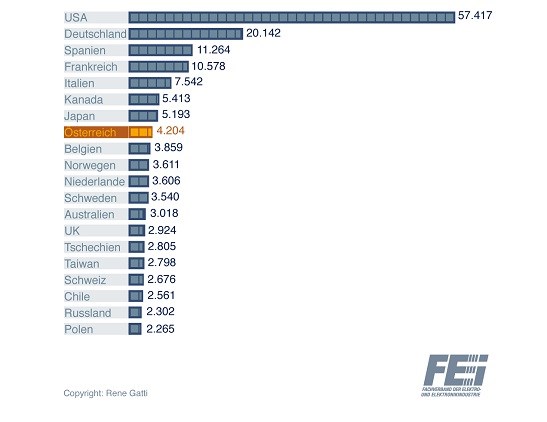

Das illustriert auch die Suchmaschine Shodan, über die sich gezielt nach industriellen Kontrollsystemen (Industrial Control Systems, ICS) suchen lässt, die mit dem Internet verbunden und damit angreifbar sind. Laut einer aktuellen Studie der renommierten IT-Sicherheitsfirma Kaspersky Lab finden sich in Österreich nicht weniger als 4.204 Komponenten industrieller Kontrollsysteme mit einer Internetverbindung. Im internationalen Vergleich rangiert Österreich damit beim Vernetzungsgrad industrieller Anlagen auf dem erstaunlichen achten Platz, direkt nach der IT- und Industriegroßmacht Japan.

Anzahl der vernetzten Industrie-Steuerungssysteme weltweit

Problembewusstsein bei den großen Playern

Wie ernst die Industrie die Gefahr nimmt, zeigt der Umstand, dass einer der weltweit führenden Industrieanlagenbauer eine eigene digitale Eingreiftruppe, ein sogenanntes Computer Emergency Response Team (CERT), für die firmeneigene SCADA-Steuerungssoftware geschaffen hat. Unmittelbarer Anlass: das mittlerweile zu einiger Berühmtheit gelangte Computervirus „Stuxnet“, welches mit sehr viel Aufwand vermutlich in den Labors US-amerikanischer oder israelischer Geheimdienste entwickelt wurde.

Trotz der Bedeutung öffentlicher Einrichtungen befindet sich der Großteil der kritischen Infrastruktur in privater Hand. Laut einer entsprechenden Liste des Innenministeriums gehören dazu österreichweit 400 Unternehmen. „Die privaten Betreiber sind deshalb essenziell. Man ist sich der Verantwortung auch bewusst“, weiß Otmar Lendl, Leiter des Computer Emergency Response Teams Austria (CERT.at), das für IT-Sicherheitsteams heimischer Unternehmen und Institutionen Informationen und Koordination anbietet.

Gerade Energieversorger oder Telekomunternehmen hätten ihre Hausaufgaben gemacht und seien gewappnet. „Der Staat ist aber gefordert, die entsprechenden Rahmenbedingungen zu schaffen: von Sicherheitsstandards über das Vergaberecht – Stichwort Bestbieterprinzip – bis hin zur kartellrechtlichen Frage, wie Firmen bei der Abwehr von Cyber-Gefahren zusammenarbeiten dürfen“, so Lendl.

Dass die großen Infrastrukturbetreiber den Handlungsbedarf erkennen, bestätigt auch Thomas Mann, Chief Information Security Officer der Kapsch Group: „Bei Energieversorgungsunternehmen sehe ich mittlerweile ein sehr starkes Bewusstsein für Informationssicherheit. Das eigentliche Problem ist, dass Betreiber nicht selten eine 20 Jahre alte Infrastruktur haben und moderne Sicherheitssysteme damit einfach nicht laufen.“

„Die privaten Betreiber sind sich ihrer Verantwortung bewusst.“ [Otmar Lendl]

Gemeinsam statt einsam

Auf sich allein gestellt kämpft bei der IT-Sicherheit jeder auf verlorenem Posten. Unabdingbar ist für Helmut Leopold vom AIT daher eine neue Art der Zusammenarbeit. „Wer kritische Infrastruktur effektiv vor digitalen Bedrohungen schützen will, kann diese Aufgabe nicht als einzelnes Unternehmen erfüllen. Die betroffenen Stakeholder aus Wirtschaft, Wissenschaft, Behörden und Zivilgesellschaft müssen sich vernetzen und organisieren.“ Genau diesen Ansatz verfolgt die ÖSCS. Als zentrale Koordinierungsstelle wurde dazu 2015 die Cyber Sicherheit Plattform (CSP) im Bundeskanzleramt eingerichtet.

„In den vergangenen zwei Jahren haben wir gemeinsam mit dem Kuratorium Sicheres Österreich (KSÖ) wesentlich zur Gestaltung des im Herbst 2017 in Begutachtung gehenden Cyber-Sicherheitsgesetzes beigetragen“, resümiert Wolfgang Schwabl, Co-Vorsitzender der CSP und Cyber Security Officer der A1 Telekom Austria. „Damit wird die neue EU-Richtlinie zur Netz- und Informationssicherheit (NIS), die unter anderem eine Meldepflicht für Unternehmen bei Cyber-Vorfällen vorsieht, in nationales Recht übernommen.“ Die CSP soll einen regelmäßigen Erfahrungsaustausch zwischen privaten und staatlichen Akteuren ermöglichen.

Digitale Eingreiftruppen

Hierzu fungieren sektorenspezifische Computer Emergency Response Teams (CERTs) als spezialisierte Notfallhelfer der jeweiligen Branche oder Institution. Diese sind wiederum mit der CSP sowie untereinander vernetzt. So existiert mit dem GovCERT (Government-CERT) eine zentrale Anlaufstelle für Cyber-Vorfälle im öffentlichen Bereich. Wichtige Betreiber kritischer Infrastruktur wie der Stromkonzern Verbund, Raiffeisen, die Erste Bank oder die Stadt Wien unterhalten eigene CERTs, die in einem Verbund zusammengeschlossen sind. „Der größte Vorteil dieser Struktur besteht darin, dass sich auf CERT-Ebene Experten sektorenübergreifend austauschen können“, erklärt Unger.

IT-Sicherheit – made in Europe

Sicherheit im Netz ist allerdings auch eine Frage der Ausrüstung und ihrer Provenienz. „Infrastruktur, die auf US- oder chinesischer Hardware basiert, öffnet nicht nur der Spionage Tür und Tor“, warnt Udo Helmbrecht, Direktor der Europäischen Agentur für Netz und Informationssicherheit (ENISA), in einem futurezone-Interview. „Wir brauchen eine europäische IT-Sicherheitsindustrie, allein um Beurteilungsmöglichkeiten im IT-Sektor zu haben.“ Ähnlich sieht das Florian Schnurer vom FEEI. Er fordert, generell mehr auf europäische Produkte zu setzen – „sozusagen Sicherheit made in Europe. Das gilt besonders für den Bereich der kritischen Infrastrukturen, weil in ausländischen Erzeugnissen Hintertüren eingebaut sein könnten. Für österreichische Unternehmen sehe ich hier große Chancen.“

„Was wir brauchen, sind mehr mutige Unternehmer, die vorhandene Expertise in funktionierende Geschäftsmodelle umsetzen.“ [Wolfgang Schwabl]

Wolfgang Schwabl betont ebenfalls die enormen Möglichkeiten, die sich in diesem Bereich für die heimische Wirtschaft böten. Einzelne Firmen und Cloud-Anbieter würden vorzeigen, wie man damit auch erfolgreich sein kann. „Was wir aber brauchen, sind mehr mutige Unternehmer, die die vorhandene Expertise in funktionierende Geschäftsmodelle umsetzen.“ Großes Potenzial ortet Oberst Walter Unger bei Verschlüsselungstechnologien. Nachsatz: „Jener Firma, der die Verschlüsselung von E-Mails so einfach gelingt, dass User nicht mehr nachdenken müssen, blüht ein prächtiges Geschäft.“

Quelle: FEEI-Website www.feei.at